集群訪問控製

請注意

訪問控製隻在可用保費計劃或以上。

集群與訪問控製、權限決定用戶的能力。本文描述了權限。

之前,您可以使用集群訪問控製、數據磚工作區管理必須為工作區中啟用它。看到為集群啟用訪問控製、工作和池。

類型的權限

您可以配置兩種類型的集群的權限:

的集群允許無限製的創建權利控製你的能力來創建集群。

集群級別的權限控製你的能力使用和修改一個特定的集群。

當集群啟用訪問控製:

管理員可以配置用戶是否可以創建集群。

任何用戶可以管理允許一個集群可以配置一個用戶可以連接到,是否重啟,調整和管理集群。

集群級別的權限

有四個許可水平集群:沒有權限,可以連接到,可以重新啟動,可以管理。下表列出了每個許可的能力。

重要的

用戶提供可以連接到權限可以查看log4j的服務帳戶密鑰文件。授予此權限級別時要特別小心。

能力 |

沒有權限 |

可以連接到 |

可以重新啟動 |

可以管理 |

|---|---|---|---|---|

將筆記本電腦連接到集群 |

x |

x |

x |

|

視圖火花UI |

x |

x |

x |

|

查看集群指標 |

x |

x |

x |

|

查看驅動程序日誌 |

x(見注) |

x(見注) |

x |

|

終止集群 |

x |

x |

||

啟動集群 |

x |

x |

||

重新啟動集群 |

x |

x |

||

編輯集群 |

x |

|||

把圖書館集群 |

x |

|||

調整集群 |

x |

|||

修改權限 |

x |

請注意

秘密不從火花司機日誌編輯流

stdout和stderr。保護秘密,可能出現在這些驅動程序日誌流,隻有用戶可以管理權限在集群上可以查看它們,將集群的配置屬性spark.databricks.acl.needAdminPermissionToViewLogs真正的。你有可以管理允許您創建的任何集群。

配置集群級別的權限

請注意

本節描述如何使用UI管理權限。您還可以使用權限API。

集群的訪問控製必須啟用你必須有可以管理允許集群。

點擊計算在側邊欄。

單擊您想修改集群的名稱。

點擊權限在頁麵的頂部。

在權限設置<集群名稱>對話框中,您可以:

選擇的用戶和組添加用戶和組下拉和分配權限級別。

集群更新權限已經添加用戶和組,使用下拉菜單旁邊的一個用戶或組名稱。

點擊完成。

示例:使用集群級別權限執行集群配置

集群訪問控製的一個好處是能夠執行集群配置,以便用戶不能改變他們。

例如,管理員可能希望執行的配置包括:

標簽收取費用

我的角色控製對數據的訪問

現貨實例來節省成本

標準庫

磚推薦以下工作流程的組織需要鎖定集群配置:

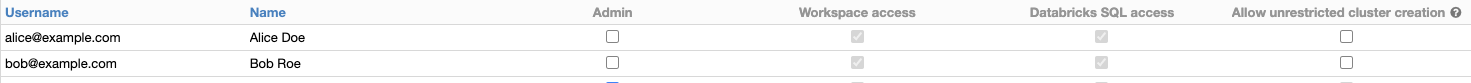

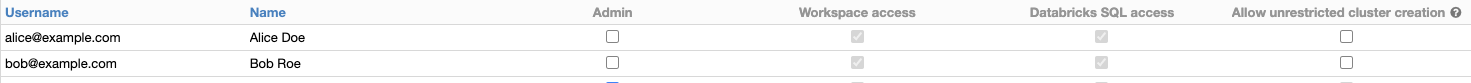

禁用集群允許無限製的創建為所有用戶。

請注意

這種權利不能從工作區中刪除管理員用戶。

在您創建的所有集群配置,你想讓你的用戶使用,給用戶需要訪問給定的集群可以重新啟動許可。這允許用戶自由地啟動和停止集群,而無需手動設置的所有配置。

起程拓殖集成

你可以在一個完全自動化的管理權限設置使用磚起程拓殖的提供者和databricks_permissions:

資源“databricks_group”“自動”{display_name =“自動化”}資源“databricks_group”“eng”{display_name =“工程”}資源“databricks_group”“ds”{display_name =“數據科學”}“databricks_spark_version”“最新”{}數據“databricks_node_type”“最小”{local_disk = true}資源“databricks_cluster”“shared_autoscaling”{cluster_name =“共享自動定量”spark_version = data.databricks_spark_version.latest。id node_type_id = data.databricks_node_type.smallest。id autotermination_minutes = 60自動定量{min_workers = 1 max_workers = 10}}資源“databricks_permissions”“cluster_usage”{cluster_id = databricks_cluster.shared_autoscaling。cluster_id access_control {group_name = databricks_group.auto。display_name permission_level = " CAN_ATTACH_TO "} access_control {group_name = databricks_group.eng。display_name permission_level = " CAN_RESTART "} access_control {group_name = databricks_group.ds。display_name permission_level = " CAN_MANAGE "}}